Innholdsfortegnelse:

- Forfatter John Day day@howwhatproduce.com.

- Public 2024-01-30 11:26.

- Sist endret 2025-01-23 15:02.

Vel, du lurer kanskje på hva i all verden er Truecrypt? Vel, Truecrypt er et program som lar deg kryptere masse data, og det er superenkelt å gjøre. Så følg med. Krypteringsmetodene inkluderer AES-256, Serpent og Twofish (en kombinasjon av AES- og Serpent-algorytymene). Hvis du lurer på, er Twofish min personlige favoritt. T rue C rypt Gratis åpen kildekode-diskkrypteringsprogramvare for Windows Vista/XP, Mac OS X og Linux Hovedfunksjoner: "Oppretter en virtuell kryptert disk i en fil og monterer den som en ekte disk. "Krypterer en hel partisjon eller lagringsenhet, for eksempel USB-flash-stasjon eller harddisk." Krypterer en partisjon eller stasjon der Windows er installert (pre-boot-godkjenning). "Kryptering er automatisk, i sanntid (på the-fly) og transparent. "Gir to nivåer av sannsynlig benektelse, i tilfelle en motstander tvinger deg til å avsløre passordet: 1) Skjult volum (steganografi) og skjult operativsystem.2) Ingen TrueCrypt-volum kan identifiseres (volumer kan ikke skilt fra tilfeldige data). "Krypteringsalgoritmer: AES-256, Serpent og Twofish. Driftsmåte: XTS. Mer informasjon om funksjonene i programvaren finnes i dokumentasjonen.

Trinn 1: Truecrypt … Bare Google det

Vel, enten det eller gå her. Klikk på nedlastinger og last ned din versjon, enten det er for Mac os x eller Windows. Selv ville jeg ikke anbefalt deg å laste ned kildekoden og endre den, da en liten feil vil føre til at hele filen blir ødelagt. Men, jeg er ikke deg?

Trinn 2: Vel, ja. Nei Duh

Du må også installere den på datamaskinen din, så installer den der det er best for deg. Etter det, kjør det!

Trinn 3: Når du kjører den …

Når du kjører den, vil den gi deg en liste over virtuelle stasjoner som du kan sette de krypterte dataene i. Klikk på Opprett volum, og Truecrypt volumopprettingsveiviser vil dukke opp. Velg det du er komfortabel med, men jeg vil anbefale deg å ikke velge en av de andre, siden du kanskje ikke vet hva du gjør nå.

Trinn 4: Nå.. Velg

Det neste trinnet er å velge hvor du vil lagre filen eller mappen. Jeg la min på skrivebordet, for enkel tilgang. Likevel kan du velge. Hvis du klikker på en fil, slettes filens innhold. Så vær forsiktig.

Trinn 5: Gi volumstørrelse og krypteringsalternativer

Fyll ut disse skjemaene. Bare for å fortelle deg, kan volumstørrelsen for en FAT -fil ikke være mindre enn 275 kb, og den minste størrelsen for et NTFS -volum er 2829 kb. Standard byte den er satt på er mb, så sørg for å endre den hvis du trenger kb eller gb!

Trinn 6: Ha et godt passord

Lag et lengst mulig passord du kan tenke på som du kan huske, fordi andre kan bruke brutal krafthacking for å hacke seg inn i disse filene. Mitt eksempel på et godt passord er MIT08songki1979park1116. Slike alfanumeriske passord er ganske vanskelige å knekke.

Trinn 7: Nå, vink musen din tilfeldig over musematen

Det er her du velger om du vil ha en FAT -fil eller en NTFS -fil. Du kan også angi klynge -alternativet, og hvis du vil at den skal være dynamisk. Nå kan du bevege musen så tilfeldig som mulig for å "øke filens kryptografiske styrke." Bare tull.

Trinn 8: På tide å se resultatene

Nå, på skrivebordet mitt, har jeg en kryptert fil. Nå høyreklikker du, åpner med True crypt, trykker på velg fil og monterer filen. Deretter vil den be deg om passordet ditt, og det vil vise deg filen din. dobbeltklikk på det, og så kan du lese ting inni! Jippi!

Anbefalt:

Krypter Gmail -e -posten din !: 6 trinn (med bilder)

Krypter Gmail -e -posten din !: Hvis du vil være sikker på at e -posten din ikke kan leses av andre enn deg, må den krypteres. Du vil bli overrasket over å finne ut hvem som vil lese e -posten din. Jeg var. Et av de beste krypteringssystemene kalles GPG -kryptering som er en åpen

Slik gjenoppretter du dine tapte data gratis: 4 trinn

Hvordan gjenopprette tapte data gratis: Vi vet alle at å miste data er en av de verste tingene i verden, og nesten alle har vært igjennom dette problemet. Og her er løsningen du ventet på, jeg fant denne programvaren som lot meg veldig enkelt gjenopprette mine tapte filer

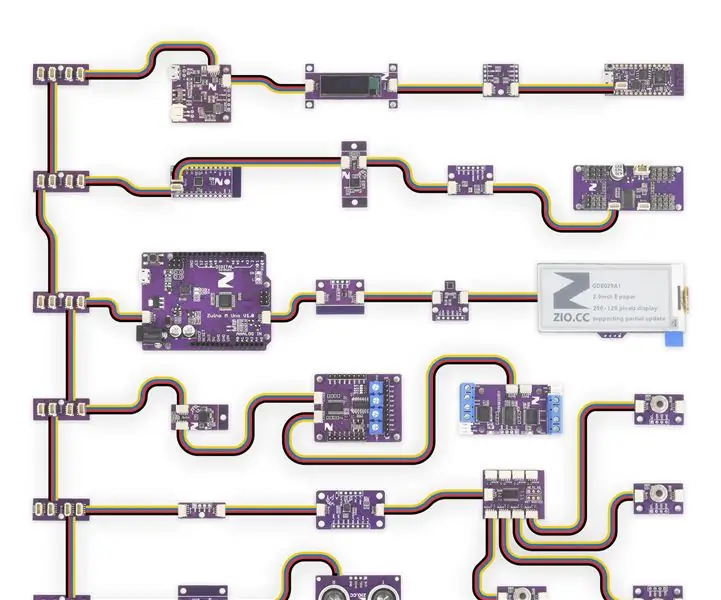

Vi introduserer I2C med Zio -moduler og Qwiic: 6 trinn

Vi introduserer I2C med Zio -moduler og Qwiic: Robin Sharma sa: "Små daglige forbedringer over tid fører til fantastiske resultater". Du tenker kanskje, 'Aw, et annet I2C -innlegg?'. Vel, det er sikkert tusenvis av informasjon når det gjelder I2C. Men følg med, dette er ikke bare nok en I2C

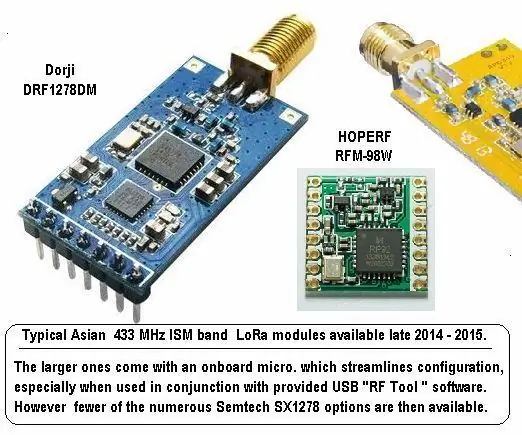

Vi introduserer LoRa ™!: 19 trinn

Vi introduserer LoRa ™!: LoRa ™ = Long Range trådløs datatelemetri og forholder seg til en radikal VHF/UHF 2-veis trådløs spredt spektrum datamoduleringsmetode som nylig har blitt utviklet & varemerket (™) av Semtech - et lenge etablert (1960) amerikansk multinasjonalt valg

Vi introduserer 'Deodorino' - den infrarøde kontrollerte Arduinoen i en tom deodorantpinne. Klikk på 1. foto: 7 trinn

Vi introduserer 'Deodorino' - den infrarøde kontrollerte Arduinoen i en tom deodorantpinne. Klikk på første foto: nå ned til detaljer