Innholdsfortegnelse:

- Forfatter John Day day@howwhatproduce.com.

- Public 2024-01-30 11:22.

- Sist endret 2025-06-01 06:10.

Prakhar Agrawal Juniorforsker (IoT Exploits)

SIKKER MASKIN

INTRODUKSJON

I dette innlegget vil vi diskutere om hvordan du laster inn en tilpasset fastvare på Sonoff -enheten og kontrollerer den ved hjelp av IP -adressen

NÆRME SEG

Vi bruker uart -pinnene på enheten sammen med en PL2303 -omformer til å blinke tilpasset fastvare (nemlig Tasmota -fastvare) på enheten, og deretter bruke et nettverkskartverktøy (nmap) for å få ip -adressen til SONOFF basic

Om enheten

En sonoff -enhet er i utgangspunktet en ESP8266 wifi -modul som kan styres ved hjelp av mobilappen, og funksjonen er å slå på/av reléet på sonoff -enheten, og derfor kan den brukes til å gjøre ethvert elektronisk apparat smart (legger til kontroll over wifi -funksjonalitet)

Rekvisita

Tools RequiredEsptool esptool brukes til å blinke og lage sikkerhetskopi av den opprinnelige fastvaren Nmap nmap -verktøyet brukes til å søke etter nettverk og porter på tvers av et nettverk, din PC er koblet til. Dette verktøyet vil bli brukt til å få ip -adressen til SONOFF grunnleggende

Trinn 1: INSTALLERING AV NØDVENDIGE VERKTØY

INSTALLERE NMAP:-

For å installere nmap -verktøyet, skriver du inn kommandoen nedenfor på terminalen

sudo apt-get install nmap

INSTALLERE ESPTOOL:- For å installere esptool må du kontrollere at du har python3 installert på datamaskinen din, hvis du ikke har python3 installert, skriver du inn kommandoen nedenfor på terminalen

sudo apt-get install python3

Når du har installert python3 på datamaskinen din, går du til lenken nedenfor og laster ned kildekoden (tar.gz) og pakker ut mappen i dokumentmappen

https://github.com/espressif/esptool/releases

Gå deretter til kommandolinjen og skriv inn kommandoen nedenfor-

cd/dokumenter/esptool

Trinn 2: SIKKERHET OG FLASKING AV FIRMWARE

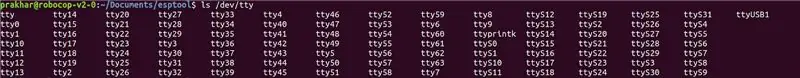

For å lage en sikkerhetskopi av fastvaren må du først se etter porten SONOFF er koblet til, for å gjøre dette skriver du følgende i terminalen:

ls/dev/tty tty/ACM (nummer) eller ttyUSB (nummer) er den nødvendige porten. Legg merke til det et sted.

Skriv inn følgende kommando i esptool-katalogen:

sudo./esptool.py -port/dev/ttyUSB (nummer) read_flash 0x00000 0x100000 image1M.bin

Dette bør lage en sikkerhetskopi av fastvaren med navnet image1M.bin i esptool -katalogen

For å blinke den nye fastvaren, besøk nettstedet som er oppgitt, bla til bunnen og last ned sonoff.bin -filen og lagre den i esptool -mappen som ble beskrevet i de foregående trinnene. https://github.com/arendst/Sonoff-Tasmota/release … skriv inn følgende i kommandolinjen:

sudo./esptool.py -port/dev/ttyUSB (nummer) write_flash -fs 1MB -fm dout 0x0 sonoff.bin

Trinn 3: KONTROLLERE ENHETEN

Nå for å kontrollere enheten må du få ip -adressen til enheten som vi skal bruke nmap -verktøyet til

Skriv inn følgende på kommandolinjen:

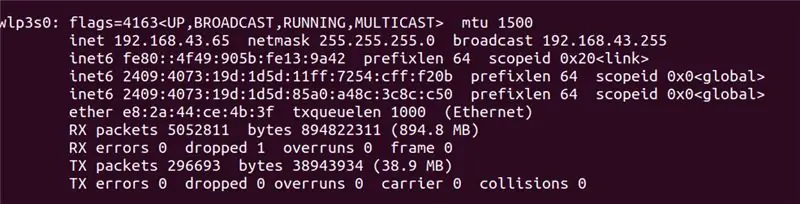

Ifconfig

Legg merke til inetmasken og nettmasken.

La oss anta at inet er 192.168.43.65 Skriv nå følgende i kommandolinjen:

Nmap -sn 192.16.43.0/24

MERK-sørg for at PC-en og SONOFF er koblet til det samme nettverket

Etter at skanningen er fullført, vil du kunne se ip -adressen til SONOFF -enheten og også ip -adressene til alle enhetene som er koblet til det nettverket

Trinn 4: TILGANG TILBUDT

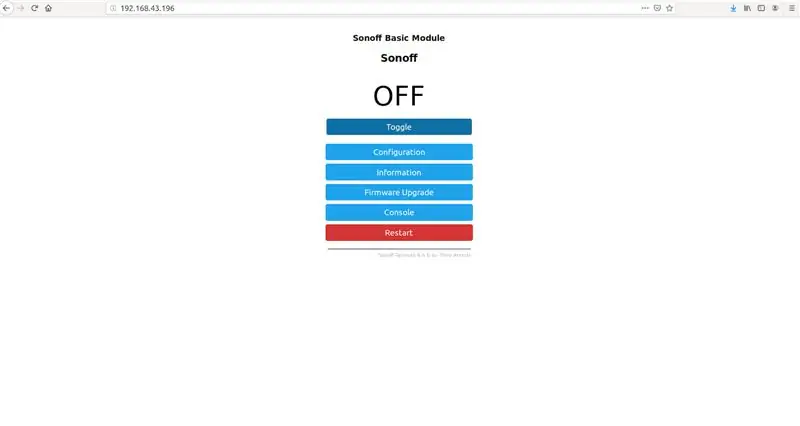

Skriv inn ip -adressen i nettleseren din, og du vil kunne få en lignende kontrollmeny som denne

BRUK:

Ved hjelp av denne menyen kan du få tilgang til offerets ssID og passord og til og med nekte hans tilgang til enheten

For andre spørsmål kan du sende meg en e -post til prakhar.agrawal001@gmail.com

Anbefalt:

Hvordan hacke en temperatursensor for lengre batterilevetid: 4 trinn

Hvordan hacke en temperatursensor for lengre batterilevetid: Inkbird IBS-TH1 er en flott liten enhet for å logge temperatur og fuktighet i løpet av noen timer eller dager. Den kan settes til å logge hvert sekund opptil hvert 10. minutt, og den rapporterer dataene over Bluetooth LE til en Android- eller iOS -smarttelefon. Appen

Hvordan hacke og oppgradere et Rigol DS1054Z digitalt oscilloskop: 5 trinn (med bilder)

Hvordan hacke og oppgradere et Rigol DS1054Z digitalt oscilloskop: Rigol DS1054Z er et veldig populært 4-kanals digitalt lagringsoscilloskop på inngangsnivå. Den har en sanntids samplingsfrekvens på opptil 1 GSa/s og en båndbredde på 50 MHz. De spesielt store TFT -fargeskjermene er veldig enkle å lese. Takk til en i

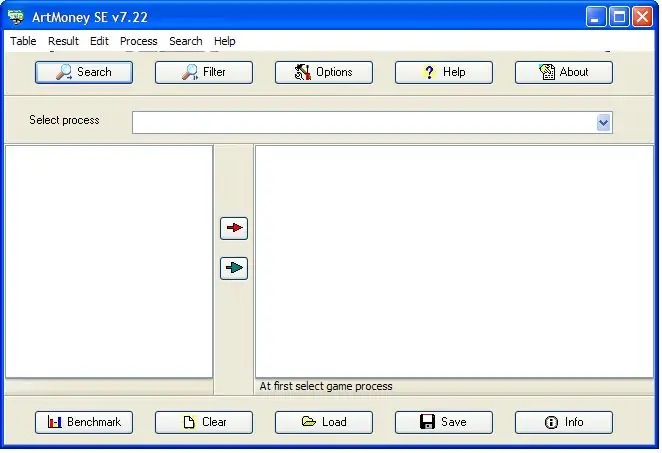

Bruke Artmoney til å hacke spill: 8 trinn

Bruke Artmoney til å hacke spill: Lær hvordan du hacker spill ved hjelp av minneskanneren artmoney i denne instruksen

Hvordan hacke Eco-knappen for å gjøre andre ting : 6 trinn (med bilder)

Hvordan hacke Eco-knappen for å gjøre andre ting …: Denne lille guiden vil raskt vise deg hvordan du får Eco-knappen til å gjøre ditt eget bud! Jeg fikk min med en ny AMD-prosessor (Denne guiden er kun for Windows XP! )

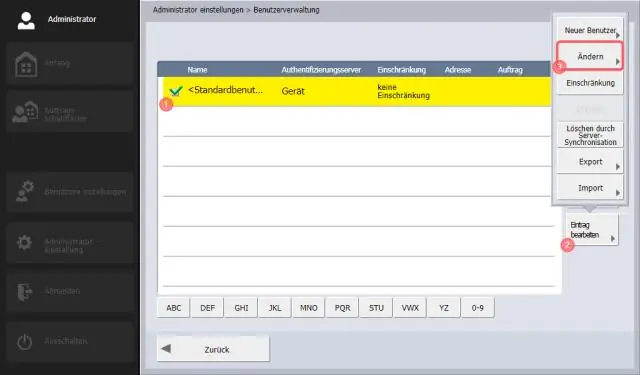

Hvordan hacke Vista foreldrekontroll som standardbruker. 6 trinn

Hvordan hacke Vista foreldrekontroll som en standardbruker: dette er en beskrivelse av hvordan du kan hacke foreldrekontrollen til windows vista som en ikke -administrator. Hvis du er en administrator, kan du kontrollere foreldrekontrollen slik at de ikke trenger dette